勒索蠕蟲病毒真面目如何?

5月12日開始散播勒索蠕蟲病毒,從發現到大面積傳播,僅僅用了幾個小時,其中高校成為了重災區。那么,這款病毒是一個什麼樣的病毒,如何傳播,何以造成如此嚴重的後果呢?

這款勒索蠕蟲病毒是針對微軟的永恆之藍的漏洞進行傳播和攻擊的。一旦電腦感染該病毒,被感染電腦會主動對區域網路內的其他電腦進行隨機攻擊,區域網路內沒有修補漏洞的電腦理論上將無一倖免的感染該病毒。而該漏洞微軟在今年3月份已經發布補丁,對漏洞進行了修復。

網路安全專家 孫曉駿:這個病毒利用了一個漏洞,但是我們用戶沒有打補丁的習慣,沒有及時修復這次漏洞,這個病毒樣本通過漏洞攻擊了非常多的電腦。

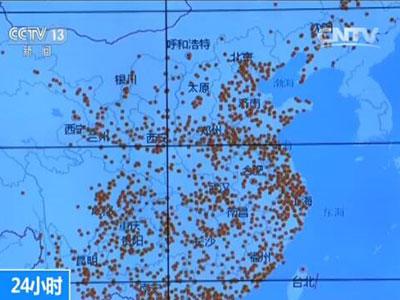

根據網路安全公司數據統計,截止5月13日晚8點,我國共有39730家機構被感染,其中教育科研機構有4341家,高校成為了這次蠕蟲病毒的重災區。

網路安全專家 孫曉駿:這次病毒利用了445的一個重要的連線埠。校園網因為ip直連的情況,導致沒有一個nat和防火牆來阻斷對445連線埠的訪問所以在校園網沒有打補丁的機器就直接暴露在病毒之下了。

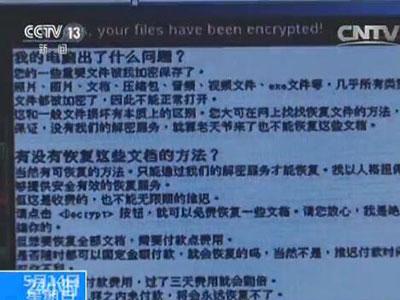

因為電腦蠕蟲病毒有主動攻擊的特性,所以每一次蠕蟲病毒的傳播範圍都很廣。然而在5月12號爆發的蠕蟲病毒與以往不同,它入侵電腦後會加密電腦中圖片、文檔、視頻、壓縮檔等各類資料,並跳出彈窗,被告之只有交了贖金,才能解密電腦中被加密的資料。

被感染蠕蟲病毒後,不到十秒,電腦里的所有用戶檔案全部被加密無法打開。網路安全專家介紹,用戶電腦一旦被感染這種勒索病毒,被加密的檔案目前還沒有找到有效的辦法可以解鎖。而專家並不建議用戶支付贖金取得解鎖。

網路安全專家 孫曉駿:加密的檔案會根據病毒指引去付贖金獲得密鑰,但是根據目前的研究看成功的幾率非常低,整個網際網路安全界在積極的探索有沒有辦法解開這個密鑰。因為它用的是高強度非對稱加密的算法,這個密鑰空間非常大,就算用暴力破解也需要非常長的時間,目前來看是不可接受的。

針對已經被感染病毒的用戶,專家建議首先使用安全軟體查殺蠕蟲病毒,並保留被加密的檔案,待日後網路安全公司找到有效方法後再進行解鎖。

5月15日可能再次迎來病毒傳染高峰

勒索蠕蟲病毒從發現到爆發,僅用了幾個小時,然而網路專家表示,傳染高峰期不能單純認為已經過去。在5月15日,也就是下周一可能再次出現一個高峰,網路專家特別提示,網民們一定要做好防範措施。

這次勒索蠕蟲病毒爆發的時間是5月12日,星期五,正是機構和單位休息的周末,網路安全專家提示,周一上班首先要做的就是先斷網,進行補丁修復。

網路安全專家 孫曉駿:周一上班一定要先拔網線,安裝安全軟體,打上補丁,然後再插上網線進行工作,否則沒有打補丁的電腦非常大的幾率會收到蠕蟲病毒攻擊。

席捲全球的WannaCry勒索病毒的影響仍在持續,目前至少有150個國家受到網路攻擊。北京青年報記者了解到,國內除了多所高校遭到了網路攻擊,還有相當一部分企事業單位的電腦也同樣中招。據英國媒體報導,一名22歲的英國網路工程師注意到,這一勒索病毒曾不斷嘗試進入一個極其特殊、尚不存在的網址,他順手註冊了這個域名竟然阻攔了病毒的蔓延趨勢。令人遺憾的是,勒索病毒未來仍有進一步蔓延的趨勢。昨天下午,國家網路與信息安全信息通報中心緊急通報,在全球範圍內爆發的勒索病毒出現了變種,英國小伙無意間發現的“治毒方法”已經失效。