國家網路與信息安全信息通報中心緊急通報:2017年5月12日20時左右,新型“蠕蟲”式勒索病毒爆發,目前已有100多個國家和地區的數萬台電腦遭該勒索病毒感染,我國部分Windows系列作業系統用戶已經遭到感染。請廣大計算機用戶儘快升級安裝補丁,地址為:https://technet.microsoft.com/zh-cn/library/security/MS17-010.aspx。Windows 2003和XP沒有官方補丁,相關用戶可打開並啟用Windows防火牆,進入“高級設定”,禁用“檔案和印表機共享”設定;或啟用個人防火牆關閉445以及135、137、138、139等高風險連線埠。

已感染病毒機器請立即斷網,避免進一步傳播感染。

全球多個國家正在遭受一次勒索軟體病毒攻擊,中國多所高校相繼“淪陷”,不少校園網用戶電腦中的檔案被加密鎖住,支付黑客所要求贖金後方能解密恢復。

目前,已有多所已經或尚未遭受病毒攻擊的高校向校園網用戶發出預警,並提出“建議”。勒索軟體的猖獗也“惹毛”了微軟,據該公司官網訊息,微軟專門為已經不受支持的Windows XP,Windows 8和Windows Server 2003版本推出了特別版補丁。

多所高校預警:開機前先拔網線

澎湃新聞梳理得知,目前包括山東大學、江蘇大學、太原理工大學、桂林電子科技大學在內的多所高校已有不少校園網用戶“中招”,上述學校及其他一些尚未波及的高校均向學生髮出預警。

江蘇大學信息化辦公室工作人員5月13日下午告訴澎湃新聞,該校已有學生因電腦中毒前來申請維修,但在目前的情況來看,一旦中招便無法“挽救”,“還沒有中毒的,建議開機前拔了網線,將重要的資料備份”。

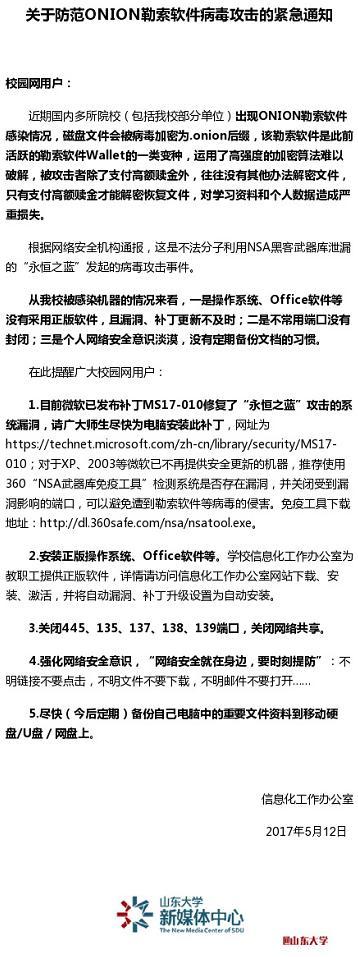

太原理工大學信息化管理與建設中心5月13日發布訊息稱,從該校被感染機器的情況來看,一是作業系統、Office軟體等沒有採用正版軟體,且漏洞、補丁更新不及時;二是不常用連線埠沒有封閉;三是個人網路安全意識淡漠,沒有定期備份文檔的習慣。

該校提醒校園網用戶,開機前先拔掉網線斷開網路,啟動window後並關閉445、135、137、138、139連線埠,然後再接入網路。“目前微軟已發布補丁MS17-010修復了‘永恆之藍’攻擊的系統漏洞,請廣大師生儘快為電腦安裝此補丁,網址為https://technet.microsoft.com/zh-cn/library/security/MS17-010,對於XP、2003等微軟已不再提供安全更新的機器,推薦使用360‘NSA武器庫免疫工具’檢測系統是否存在漏洞,並關閉受到漏洞影響的連線埠,可以避免遭到勒索軟體等病毒的侵害。免疫工具下載地址:https://dl.360safe.com/nsa/nsatool.exe。”

太原理工大學信息中心還建議學生“安裝正版作業系統、Office軟體等,並將windows升級功能設定為自動升級安裝。不明連結不要點擊,不明檔案不要下載,不明郵件不要打開,不要亂用隨身碟。” 目前,該校信息中心已採取緩解措施,在校園網核心網路設備上禁止外網對校園網445、135、137、138、139連線埠的連線。

較早遭受病毒攻擊的山東大學信息化工作辦公室5月12日晚發布的預警信息與太原理工大學類似,並提供了正版軟體供教職工下載、安裝。該校工作人員告訴澎湃新聞,“也建議更新系統,目前還沒有windows 10系統的電腦中這個病毒的。”

微軟緊急為Windows XP發特別補丁

奇虎360董事長周鴻禕5月13日中午在“頭條問答”上回答相關提問時稱,據360安全中心分析,此次校園網勒索病毒是由NSA泄漏的“永恆之藍”黑客武器傳播的。

“目前,‘永恆之藍’傳播的勒索病毒以ONION和WNCRY兩個家族為主,受害機器的磁碟檔案會被篡改為相應的後綴,圖片、文檔、視頻、壓縮檔等各類資料都無法正常打開,只有支付贖金才能解密恢復。這兩類勒索病毒,勒索金額分別是5個比特幣和300美元,折合人民幣分別為5萬多元和2000多元。”

2017年3月,微軟發布了針對“永恆之藍”的漏洞補丁:MS17-010。微軟發言人的聲明稱:微軟已發布了Win32.WannaCrypt,對抗惡意勒索軟體,但相當一部分用戶因為使用XP系統或更老的系統,或者關閉了微軟升級推送,導致PC在高風險狀況下運行。

此前360安全中心也已推出“NSA武器庫免疫工具”(下載連線: https://dl.360safe.com/nsa/nsatool.exe),能夠一鍵檢測修復NSA黑客武器攻擊的漏洞;對XP、2003等已經停止更新的系統,免疫工具可以關閉漏洞利用的連線埠,防止電腦被NSA黑客武器植入勒索病毒等惡意程式。